巨鲸账号突发被盗2.6亿的细枝末节

PeckShield

在区块链世界的黑暗丛林中隐藏着一批技术专业实力过硬的黑客,也有着一群早期因投资比特币赚得盆满钵满的币圈大佬。

理论上,大佬只将其链上地址透露出来的话,黑客技术实力再过硬也无可奈何,但倘若大佬的链下身份也被识破的话,一场蓄谋已久的盗窃大案也就此拉开序幕。

02月22日,一名自称“zhoujianfu”的用户在 Reddit 发帖称遭受黑客攻击,被盗了 1,547 个 BTC 和 60,000 个 BCH,价值约 2.6 亿人民币。

据受害者声称,他的SIM手机卡被破解从而导致资金被盗。PeckShield 安全团队认为,SIM 卡攻击,是通过绕过运营商的安全措施,将受害者的 SIM 卡进行复制或者重新办理,从而达到控制被盗者 SIM 卡的目的。一旦获得被盗者的手机号码控制权,通过短信验证码验证机制,就可以获取被盗者绝大多数的账户权限,这也包括绝大多数被盗者的加密货币账户。

锁定目标

这名 Twitter ID 为zhoujianfu 的用户,在宣称被盗后很快就被锁定身份为 Josh Jones,他有一个非常显赫的身份,曾经最大交易所 Mt.Gox 的第二大债权人,而门头沟拥有 43,768 枚比特币。

几乎在其 Reddit 发帖后的同时,大家就知道其真实身份,可见这位大佬平日在网络世界里处事并不低调,其拥有大量加密货币想必也是尽人皆知的事实,何况技高一筹的黑客。

因此,黑客或许早就盯上了他。

图文拆解:巨鲸账户被盗资产去向

此次 1,547 个 BTC 被盗是近几年最大的个人被黑大案。

据受害者反映,他的 BTC 链上地址是 1Edu4yBtfAKwGGsQSa45euTSAG6A2Zbone。

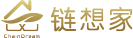

PeckShield 安全团队旗下可视化数字资产追踪系统 CoinHolmes 囊括了数十个交易所,超6,000万地址标签,涉及 BTC、ETH、EOS、USDT 等多种主流数字资产。

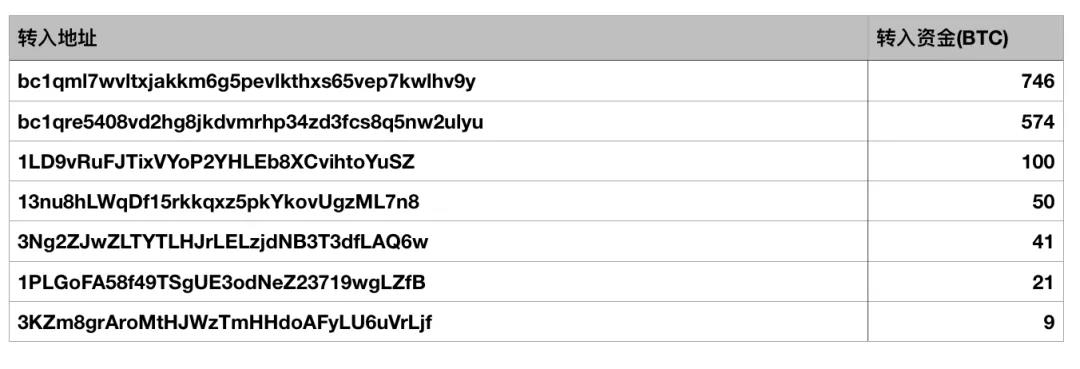

根据受害者提供的地址,CoinHolmes 很快锁定了黑客的相关地址,并展开了定向追踪和剖析,最终绘制了一个可视化路径转移全景图:

![]()

如图所示,此次黑客转移链上资金的手法非常专业、复杂,以致于用可视化工具做出来之后已经没了明晰的分层和脉络。比特币本身就有复杂的 UTXO 系统,基于此,黑客又用了大批量的账号分散和转移资金,甚至还启用了混淆系统。

一顿操作猛如虎,黑客就像窜进了一个黑暗丛林当中一样。

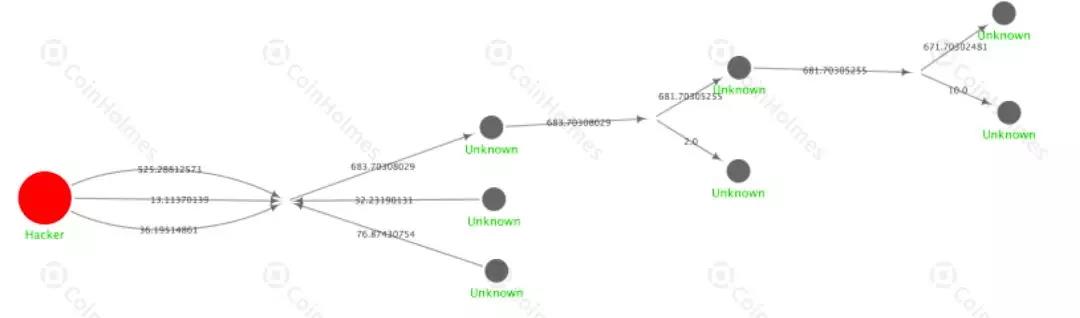

资金分散转移并小额拆分

通过跟进分析巨鲸账户被盗的 BTC 资产,PeckShield 安全人员发现黑客在盗取 1,547 个 BTC 后,迅速把资金切割分散,进行小额拆分。黑客这样做的用意正是以比特币 UTXO 找零系统的复杂性来大批量分散账户和资金,进行增加追踪的难度和时间成本。

黑客短时间内把资金主要分散到了七个主要地址,各个地址资金情况如下:

![]()

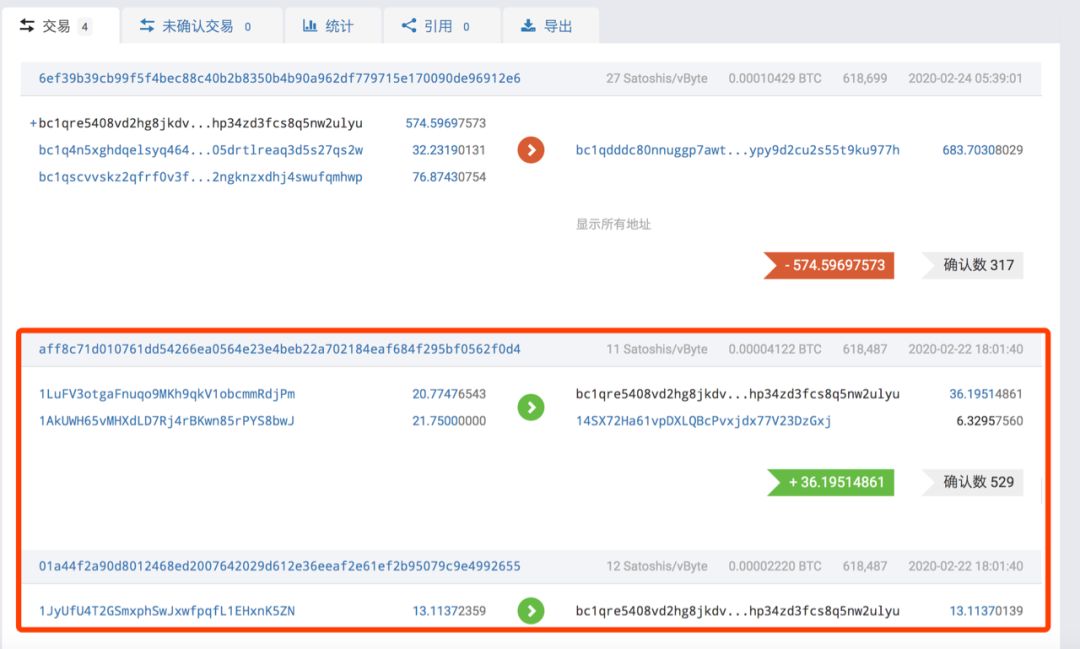

以 bc1qre5 开头的地址为例,PeckShield 使用旗下数字资产可视化追踪平台 CoinHolmes 绘制了其资产流向转移图,从下图中我们可以看出地址上的资金在每笔交易中切割,转入大额资金的地址会沿着前进方向继续小额拆分。

![]()

资金与其他交易混淆

通过对黑客短时间分散并小额拆分盗取的 1,547 BTC 的分析,我们已经能够看出黑客洗钱的专业性和复杂性。但在完成这一步分散操作后,黑客还在进一步试图通过更复杂的混淆系统,让资产追踪变得极其困难。

PeckShield 安全人员跟进分析发现,黑客在转移资金的过程中还夹杂着其他交易的 UTXO 作为混淆,以上文分析的 bc1qre5 开头的地址为例,下图红框标记的交易资金并不在此次被盗的 1,547 BTC 资金中,同时 6ef39b 开头的交易除了包含 bc1qre 开头地址的资金,还混杂着其他 UTXO。

比特币混币并不是一个新的概念,它最早起源于暗网,黑客或者犯罪分子将获取的 BTC 混在一起,以避免被追踪。

具体来说,混币就是在一个交易中包含大量的输入和输出,将交易信息混乱打散,从而加大找出输入与输出之间关联性的难度。虽然比特币地址本身具备匿名性,但是相关交易数据是完全公开透明的,通过交易的地址关联,对数据的分析,是能够进行链上追踪并锁定地址背后身份的。

所以为了避免被跟踪监测,黑客一般都会对盗取的比特币进行混币操作。

部分资金流入交易所

自 02月22日 事件发生发至 02月26日,短短4天时间,黑客共用了上百个地址来转移资金,最深的层级达到了20层。在资金拆分转移的过程中,有少部分资金已流入了交易所。

依靠于 CoinHolmes 链上追踪的海量地址标签和实时的机器学习算法更新,即使是交易所新生成的地址,我们也能够准确并实时的分析出。据 PeckShield 统计,目前有 11.19 个 BTC 通过多次交易流入到了 1LZVz7 开头的 Bittrex 交易所地址。

流入 Bittrex 交易所的关键路径图如上图所示,如前文所述,在流入交易所前黑客已经采取了混币的方式,PeckShield 安全人员因此判断,有一部分资金黑客可能并没有直接转至交易所,而是通过类似场外 OTC 的方式等方式进行了清洗。

除了流入交易所的部分资金外,截至目前,大部分被盗资金还驻留在黑客地址中,PeckShield 也正锁定监控目标资金转移进一步的动向。

结语

PeckShield 有理由相信,这次黑客应该是一支专业和技术过硬的黑客团伙。

该团伙从选定目标,到链上+链下长时间的追踪和突破,着实下了不少功夫。这似乎给一些早期投资加密货币且获利颇丰的大佬们提了一个醒,赚了钱别瞎嘚瑟,有人在时刻盯着您嘞。

尽管非对称加密私钥系统给个人账户加持了,以现在计算机算力几乎不可能攻破的链上防御工程,但个人私钥管理实属于链下行为,黑客可以借助用户在互联网上一些旧有的毛糙习惯进行突破,此次 SIM 卡攻击正是其中一种。

如果说,只知道链上地址,黑客尝试破解用户私钥需要穿越几世轮回,持续上亿年的话,而一旦用户的链上地址和链下身份对上了号,那黑客实施攻击的方式也无疑多了上万种可能。

链想家寄语:本站文章版权归原作者及原出处所有。内容为作者个人观点,并不代表本站观点及对其真实性负责,本站只供参考并不构成任何投资及应用建议。